22 janvier 2026

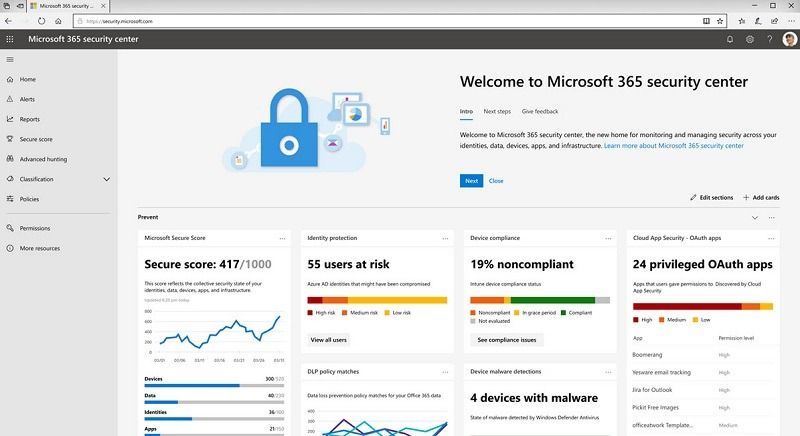

Companies are turning to the cloud to enable employees to collaborate more effectively, be more productive and work from any device. Microsoft Office 365 facilitates the modern working environment and helps reduce infrastructure and IT service costs. At the same time, it is important for organisations adopting Office 365 to understand the need to add a third-party backup solution to protect their organisation's data. Here are 5 reasons why third-party backup is essential for all Microsoft Cloud data, including Exchange Online, SharePoint Online, Teams and OneDrive. 1. Microsoft hosts your data but does not protect it from human error. Microsoft Office 365 is an excellent platform that makes it easy for your colleagues to share and co-edit the same document in SharePoint Online, Teams, and OneDrive. Unfortunately, the collaborative environment also makes it easy to accidentally delete, modify, or move files. In fact, human error is the leading cause of all data loss incidents. Microsoft is contractually committed to not viewing, modifying, or accessing your data. Therefore, they have no way of knowing whether the modification or deletion was intentional or not. 2. Microsoft offers a short retention period, not a backup service. This means you cannot always recover your data. While Office 365 has methods for retaining deleted files, emails, or mailboxes, data can only be retained temporarily, depending on the policies applied to the data. Furthermore, the data is not easily recoverable. Once the retention period expires (usually 30 days), you may not be able to restore this deleted data. Therefore, third-party backup and recovery capabilities are the only way for your organisation to ensure that it is fully protected against data loss. 3. Hackers are present outside and sometimes even inside your organisation. When your business places its valuable data in the cloud, it must take additional steps to protect that data from malicious users who may maliciously alter, encrypt, or delete strategic data. With third-party backup and recovery, businesses can rest assured that data lost due to hacktivism or disgruntled employees will not be lost forever. 4. Auditors are vigilant about the cloud. Your auditors want to verify that your company complies with both IT governance and regulatory requirements, whether the data is in the cloud or on-premises. Therefore, it is important for companies of all sizes to exercise due diligence to ensure that your cloud-hosted data meets your compliance requirements. Users should only have access to the minimum resources they need (the ‘least privilege’ principle), and access to sensitive data should be restricted. You need to create a governance model that aligns access to applications and data with business needs. This is where identity and data access governance tools can help prevent users from gaining inappropriate access and automate user access review and monitoring processes. 5. A requirement: rapid restoration of lost data. In today's collaborative cloud, it is not enough to recover lost data. Your organisation must be able to quickly restore that data from a specific point in time. With the ability to roll back, businesses can avoid wasting time recreating unnecessary data. Let our team of IT infrastructure and data protection experts help you take the first steps towards complying with the data protection requirements applicable to your organisation. We have long-standing expertise, methodologies and practical tools at our disposal.